Οι ερευνητές ασφαλείας του Fraunhofer Institute βρήκαν σοβαρά ζητήματα ασφάλειας σε εννέα διαχειριστές κωδικών πρόσβασης για το Android που ανέλυσαν ως μέρος της έρευνάς τους.

Οι διαχειριστές κωδικών πρόσβασης είναι μια δημοφιλής επιλογή όταν πρόκειται για την αποθήκευση πληροφοριών ελέγχου ταυτότητας. Όλες οι υποσχέσεις ασφαλής αποθήκευσης είτε τοπικά είτε απομακρυσμένα, ενώ μερικοί ενδέχεται να προσθέτουν άλλες λειτουργίες στο μείγμα, όπως η δημιουργία κωδικού πρόσβασης, οι αυτόματες συνδέσεις ή η αποθήκευση σημαντικών δεδομένων, όπως αριθμοί πιστωτικών καρτών ή αριθμοί πιστωτικών καρτών.

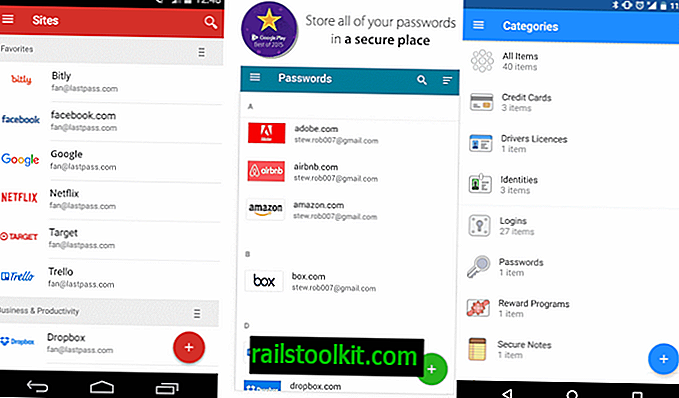

Μια πρόσφατη μελέτη του Ινστιτούτου Fraunhofer εξέτασε εννέα διαχειριστές κωδικών πρόσβασης για το λειτουργικό σύστημα Android της Google από άποψη ασφάλειας. Οι ερευνητές ανέλυσαν τους ακόλουθους διαχειριστές κωδικών πρόσβασης: LastPass, 1Password, Οι κωδικοί μου, Dashlane Password Manager, Διαχειριστής κωδικών του Informaticore, F-Secure KEY, Keepsafe, Keeper και Avast Passwords.

Ορισμένες από τις εφαρμογές έχουν περισσότερες από 50 εκατομμύρια εγκαταστάσεις και όλες τις τουλάχιστον 100.000 εγκαταστάσεις.

Διαχειριστές κωδικών πρόσβασης για ανάλυση ασφάλειας Android

Το συμπέρασμα της ομάδας θα πρέπει να ανησυχεί κανείς για το ποιος υλοποιεί έναν διαχειριστή κωδικών πρόσβασης στο Android. Ενώ δεν είναι σαφές εάν άλλες εφαρμογές διαχείρισης κωδικών πρόσβασης για το Android έχουν επίσης ευπάθειες, υπάρχει τουλάχιστον η πιθανότητα ότι αυτό ισχύει πράγματι.

Τα συνολικά αποτελέσματα ήταν εξαιρετικά ανησυχητικά και αποκάλυψαν ότι οι εφαρμογές διαχείρισης κωδικών πρόσβασης, παρά τους ισχυρισμούς τους, δεν παρέχουν επαρκείς μηχανισμούς προστασίας για τους αποθηκευμένους κωδικούς πρόσβασης και διαπιστευτήρια. Αντιθέτως, καταχρώνται την εμπιστοσύνη των χρηστών και τους εκθέτουν σε υψηλό κίνδυνο.

Τουλάχιστον μία ευπάθεια ασφαλείας εντοπίστηκε σε κάθε μια από τις εφαρμογές που ανέλυσαν οι ερευνητές. Αυτό φτάνει μέχρι και σε ορισμένες εφαρμογές που αποθηκεύουν το κύριο κλειδί σε απλό κείμενο και σε άλλους που χρησιμοποιούν κρυπτογραφημένα κρυπτογραφικά κλειδιά στον κώδικα. Σε μια άλλη περίπτωση, η εγκατάσταση μιας απλής εφαρμογής βοήθειας εξάγει τους κωδικούς πρόσβασης που αποθηκεύονται από την εφαρμογή κωδικού πρόσβασης.

Τρία σημεία ευπάθειας εντοπίστηκαν μόνο στο LastPass. Πρώτα ένα βασικό κλειδί σκληρού κωδικού, στη συνέχεια διαρροές δεδομένων στην αναζήτηση του προγράμματος περιήγησης και τελικά μια ευπάθεια που επηρεάζει το LastPass στο Android 4.0.x και κάτω, το οποίο επιτρέπει στους επιτιθέμενους να κλέψουν τον αποθηκευμένο κύριο κωδικό πρόσβασης.

- SIK-2016-022: Βασικό κλειδί σκληρού κώδικα στο LastPass Password Manager

- SIK-2016-023: Απορρήτου, διαρροή δεδομένων στην Αναζήτηση προγράμματος περιήγησης του LastPass

- SIK-2016-024: Ανάγνωση ιδιωτικής ημερομηνίας (αποθηκευμένη κύρια λέξη-κλειδί) από το LastPass Password Manager

Τέσσερις ευπάθειες εντοπίστηκαν στο Dashlane, μια άλλη δημοφιλής εφαρμογή διαχείρισης κωδικών πρόσβασης. Αυτά τα τρωτά σημεία επέτρεψαν στους εισβολείς να διαβάσουν ιδιωτικά δεδομένα από τον φάκελο της εφαρμογής, να διαρρεύσουν διαρροές πληροφοριών και να εκτελέσουν μια επίθεση για να εξαγάγουν τον κύριο κωδικό πρόσβασης.

- SIK-2016-028: Ανάγνωση ιδιωτικών δεδομένων από φάκελο εφαρμογών στο Dashlane Password Manager

- SIK-2016-029: Διαρροή πληροφοριών αναζήτησης Google στο πρόγραμμα περιήγησης διαχειριστή κωδικών Dashlane

- SIK-2016-030: Επίθεση υπολειμμάτων Απόσπαση κύριου παλμού από τον διαχειριστή κωδικών Dashlane

- SIK-2016-031: Διαρροή κωδικού υποτομέα σε εσωτερικό πρόγραμμα περιήγησης διαχειριστή κωδικών πρόσβασης Dashlane

Η δημοφιλής εφαρμογή 1Password τέσσερις Android είχε πέντε ευπάθειες, συμπεριλαμβανομένων προβλημάτων ιδιωτικότητας και διαρροής κωδικού πρόσβασης.

- SIK-2016-038: Διαρροή κωδικού υποτομέα στο 1Password Εσωτερικό πρόγραμμα περιήγησης

- SIK-2016-039: Υποβάθμιση Https στο http URL από προεπιλογή στο 1Password Internal Browser

- SIK-2016-040: Τίτλοι και διευθύνσεις URL που δεν έχουν κρυπτογραφηθεί στη βάση δεδομένων 1Password

- SIK-2016-041: Ανάγνωση ιδιωτικών δεδομένων από φάκελο εφαρμογής στο 1Password Manager

- SIK-2016-042: Προβλήματα απορρήτου, πληροφορίες που διαρρέουν στο διαχειριστή του 1Password προμηθευτή

Μπορείτε να δείτε την πλήρη λίστα των εφαρμογών που αναλύθηκαν και τις ευπάθειες στην ιστοσελίδα του Ινστιτούτου Fraunhofer.

Σημείωση : Όλες οι αποκαλυπτόμενες ευπάθειες έχουν καθοριστεί από τις εταιρείες που αναπτύσσουν τις εφαρμογές. Ορισμένες επιδιορθώσεις βρίσκονται ακόμη σε εξέλιξη. Συνιστάται να ενημερώσετε τις εφαρμογές το συντομότερο δυνατόν αν τις εκτελείτε στις κινητές συσκευές σας.

Το συμπέρασμα της ερευνητικής ομάδας είναι αρκετά καταστροφικό:

Ενώ αυτό δείχνει ότι ακόμη και οι πιο βασικές λειτουργίες ενός διαχειριστή κωδικών πρόσβασης είναι συχνά ευάλωτες, αυτές οι εφαρμογές παρέχουν επίσης πρόσθετες λειτουργίες, οι οποίες μπορούν να επηρεάσουν και πάλι την ασφάλεια. Διαπιστώσαμε ότι, για παράδειγμα, οι λειτουργίες αυτόματης συμπλήρωσης για εφαρμογές θα μπορούσαν να καταστρατηγηθούν για να κλέψουν τα αποθηκευμένα μυστικά από την εφαρμογή διαχείρισης κωδικών πρόσβασης χρησιμοποιώντας επιθέσεις "κρυφούς phishing". Για καλύτερη υποστήριξη των φόρμουλων αυτόματης συμπλήρωσης κωδικών πρόσβασης σε ιστοσελίδες, ορισμένες από τις εφαρμογές παρέχουν τα δικά τους προγράμματα περιήγησης ιστού. Αυτά τα προγράμματα περιήγησης αποτελούν μια πρόσθετη πηγή ευπάθειας, όπως διαρροή απορρήτου.

Τώρα εσείς : Χρησιμοποιείτε μια εφαρμογή διαχείρισης κωδικών πρόσβασης; (μέσω του The Hacker News)